Claro, alguien puede hackear su teléfono y leer sus mensajes de texto desde su teléfono. Pero, la persona que usa este teléfono celular no debe ser un extraño para usted. Nadie tiene permitido rastrear, rastrear o monitorear los mensajes de texto de otra persona. En primer lugar, la persona que quiere hackear su teléfono y obtener acceso a sus mensajes descarga el rastreador de mensajes de texto. El segundo paso que hace es instalar la aplicación en el dispositivo de destino. Uno de los programas espía de piratería creados y utilizados para los mensajes de texto con fines de espionaje mencionados anteriormente es mSpy.

El uso de aplicaciones de espionaje de teléfonos celulares es el método más conocido para hackear el teléfono inteligente de alguien. Puede estar enojado por el acceso no autorizado a su teléfono y recordarle el derecho a la privacidad. Pero hay muchas situaciones en las que puede salvar la salud y la vida de un niño y evitar que intimide cibernéticamente o proteger la riqueza y la reputación de una empresa.

Contenidos

Cómo saber que tu teléfono está pirateado

Si su teléfono está pirateado, debería notar una actividad inusual. Cuando un hacker obtiene acceso a su teléfono inteligente, puede acceder a todas las aplicaciones instaladas. Significa que el pirata informático puede restablecer varias contraseñas, enviar correos electrónicos y mensajes de texto, marcar correos electrónicos no leídos y suscribirse a nuevas cuentas.

Si notas algo inusual: correos electrónicos que no enviaste o cuentas que no creaste o ves actividad inusual en cualquier aplicación en tu teléfono inteligente. Podría significar que su teléfono es espiado o pirateado.

En este caso, es esencial para evitar el fraude de identidad, ya que los delincuentes pueden abrir el crédito a su nombre utilizando sus cuentas. Cambie las contraseñas de inmediato sin actualizarlas en el teléfono inteligente y ejecute un programa de barrido de seguridad para verificar todas las aplicaciones del teléfono.

Formas en que alguien hackeó tu teléfono y leyó tus mensajes de texto

Herramientas de pirateo

Con estos programas, los piratas informáticos obtienen acceso a la información en su teléfono inteligente, incluidas fotos, mensajes, correos electrónicos y otras aplicaciones.

Consejos para evitar ser pirateado:

- No comparta su información personal como contraseñas a su teléfono o cuentas con otros.

- No le des tu teléfono a alguien en quien no puedas confiar.

Pescar

La gente suele pensar: “ ¿Alguien puede hackear mi teléfono sin tocarlo? “Sí, la pesca es un método cuando un pirata informático le envía un mensaje, y cuando un usuario hace clic en él, se instalará una aplicación maliciosa en su teléfono para espiar.

Consejos para evitar ser pirateado:

- No abras mensajes de extraños.

- No abras mensajes inesperados de amigos.

Vulnerabilidad SS7

Si alguna vez te has preguntado: ¿alguien puede hackear mi teléfono llamándome? La respuesta es sí. Bots y programas especiales diseñados por personas pueden hackear el teléfono de alguien solo con su número.

Consejos para evitar ser pirateado:

- No le des tu número a extraños.

- Cifre los datos de su teléfono.

- Utilice solo aplicaciones de redes sociales cifradas como Viber.

Red wifi abierta

¿Alguien puede hackear mi teléfono a través de wifi? Cuando te conectas a la red de desbloqueo de Wi-Fi, corres el riesgo de ser espiado por el hacker que acaba de abrir su red para atrapar a una víctima.

Consejos para evitar ser pirateado:

- No te conectes a las redes abiertas.

- Desactive la opción en su teléfono para conectarse automáticamente a cualquier red abierta.

Acceso a iCloud y cuentas de Google

Los piratas informáticos pueden acceder a su cuenta de Google o iCloud y ver cualquier información relevante que guarde allí.

Consejos para evitar ser pirateado:

- Crea una contraseña larga y compleja.

- Habilite las notificaciones de inicio de sesión desde cualquier dispositivo nuevo.

Estaciones de carga

Cuando se conecta al puerto malicioso de la computadora de alguien, el propietario puede acceder a la información de su teléfono.

Consejos para evitar ser pirateado:

- No cargue su teléfono con estaciones de carga desconocidas.

- Habilite la opción “Cargar solo” cuando conecte su teléfono a la computadora de alguien para cargarlo.

El objetivo del software de piratería de teléfonos celulares

Con la ayuda del software de piratería de teléfonos celulares o las aplicaciones de seguimiento de SMS, alguien puede acceder a todos sus mensajes para:

- Mantenga un registro de todos los SMS y MMS entrantes y salientes;

- Leer correos electrónicos salientes y entrantes;

- Interceptar mensajes instantáneos a través de Skype, Facebook, etc.

- Monitoree las conversaciones de iMessage, WhatsApp y Viber.

Además de estas características para monitorear mensajes de texto, las aplicaciones espías de mensajes de texto pueden proporcionar:

- Seguimiento de la ubicación GPS en tiempo real del teléfono objetivo;

- Seguimiento de llamadas. Podrá escuchar todas las conversaciones;

- Control de la navegación por Internet (búsqueda, marcadores de sitios web, sitios web inapropiados);

- Registro de teclas;

- Monitoreo del contenido de la galería (videos y fotos);

- Control remoto del dispositivo objetivo;

- Escuchar los alrededores del teléfono inteligente a través del micrófono.

La mejor aplicación de hackeo de teléfono indetectable

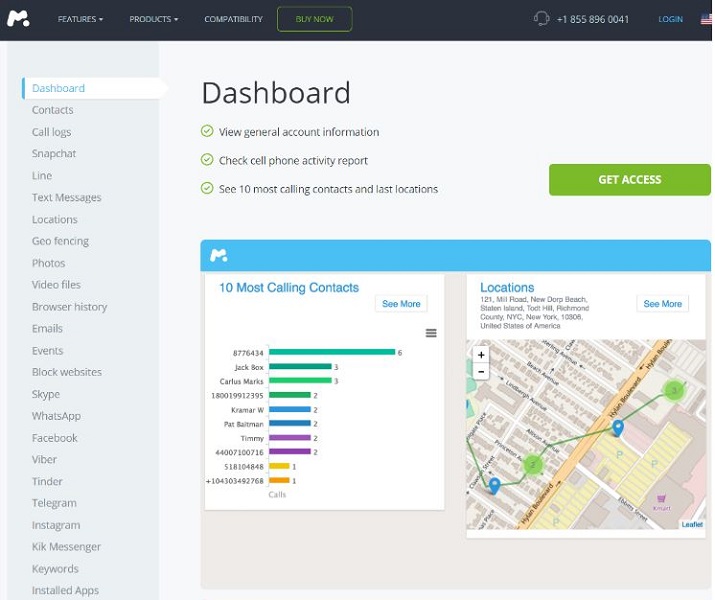

Ahora que sabe cómo alguien puede hackear su teléfono, puede intentarlo usted mismo. Un ejemplo es mSpy, es un rastreador de teléfonos celulares con una interfaz fácil de usar y una amplia gama de funciones de espionaje.

Esta aplicación permite leer mensajes, correos electrónicos y chats en el teléfono objetivo, así como ver fotos, videos y obtener acceso a las aplicaciones instaladas. Funciona con todo tipo de dispositivos (Android e iOS) y se puede usar en plataformas múltiples.

Los padres pueden usar mSpy para controlar la ubicación y seguridad de sus hijos. Los empleadores pueden usar esta aplicación para monitorear la actividad de sus trabajadores. Haga clic y descargue mSpy.

Conclusión

Todas estas opciones estarán disponibles para alguien que decida hackear su teléfono y leer sus mensajes de texto usando aplicaciones de vigilancia. Aunque todas las aplicaciones espías funcionan en modo sigiloso y el seguimiento debe ser secreto e indetectable, a veces puedes notar algunas cosas extrañas con tu dispositivo.

Entonces, si nota algo que no realizó, existe la posibilidad de que otro usuario piratee su teléfono inteligente. Si sospecha que hay una aplicación maliciosa en su teléfono, es mejor llevarla a un centro de servicio para una prueba de diagnóstico.