Table des matières

La question ” comment contourner le code d’accès iPhone ?” Est populaire. Il existe de nombreuses raisons pour lesquelles un utilisateur peut avoir besoin de déverrouiller l’iPhone pour accéder aux informations qui y sont stockées. Quoi qu’il en soit, la mission est difficile à mener à bien puisque les iPhones sont les gadgets les plus sûrs. Le problème est qu’iOS, par défaut, suggère de créer un mot de passe lors de la configuration des paramètres pour iPhone / iPad afin de protéger les informations personnelles du propriétaire. C’est vous qui pouvez accéder aux données stockées sur l’iPhone, sans que personne ne puisse consulter aucune information.

Le système iPhone protège un utilisateur. Si vous saisissez plusieurs fois ce code secret oublié de manière incorrecte, le système verrouille l’iPhone dans un délai de soixante secondes. Les tentatives infructueuses suivantes augmenteront le temps de verrouillage. Vous devrez attendre plus de temps. Les utilisateurs d’iPhone sont habitués au fait que le code d’accès / l’accès à l’aide d’une empreinte digitale est une garantie de protection des données personnelles. Apple fait beaucoup pour protéger les informations confidentielles de ses clients; Ce n’est pas une garantie de sécurité à 100%. Voyons comment le piratage mobile vole avec iPhone. De plus, sur notre site Web, vous trouverez des tonnes d’informations utiles sur le piratage mobile.

Est-il légal de pirater un mot de passe iPhone?

Si vous vous interrogez sur la légalité du piratage du code d’accès d’un iPhone, cela dépend du propriétaire de l’appareil et de la manière dont vous l’avez obtenu.

Si vous l’avez volé et que vous recherchez maintenant un moyen d’obtenir un accès, vous êtes potentiellement coupable de deux crimes.

Cependant, si vous devez le pirater pour voir ce que fait votre enfant, il est parfaitement légal de le faire. Si vous souhaitez accéder aux activités téléphoniques de votre partenaire, cela ne sera pas qualifié d’illégal en tant que tel, mais il s’agira d’une atteinte flagrante à leur vie privée. Si vous avez l’intention de le faire pour quelqu’un d’autre, par exemple votre employé, légalement, vous devrez divulguer vos intentions.

Le piratage du code est facile

Bien que les appareils Apple soient considérés comme sûrs, il existe certaines failles de sécurité qui peuvent être utilisées à la fois par les pirates professionnels et les personnes ordinaires. En commençant par iOS 8 et en terminant par iOS 10.2 versions 3 bêta, il existe une vulnérabilité système qui vous permet de contourner la protection par mot de passe ou une empreinte digitale et d’afficher des photos et des messages sur l’iPhone. Il existe des méthodes générales pour contourner le code d’accès de l’iPhone . Parlons-en.

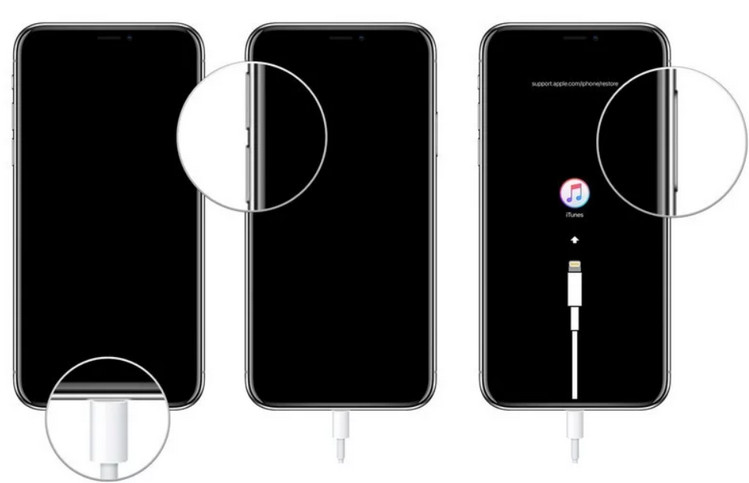

Réinitialisation du code via iTunes

Le mot de passe iPhone via iTunes sur votre ordinateur est possible si vous avez accès à un ordinateur sur lequel iTunes est installé. Le PC doit se synchroniser avec le périphérique souhaité. Si c’est votre cas, éteignez l’iPhone et connectez-le à un ordinateur à l’aide du câble de prise d’origine, puis cliquez sur l’icône «Mode de récupération». Pour ce faire, maintenez le bouton d’accueil enfoncé jusqu’à ce que le logo iTunes avec l’icône USB apparaisse à l’écran. Dans l’étape suivante, vous verrez un message de récupération. Appuyez sur «OK» et sélectionnez l’option « Restaurer l’iPhone », suivez les instructions d’iTunes. De cette manière, la restauration du téléphone portable se fera dans le mode puisqu’il s’agit d’un nouvel iPhone.

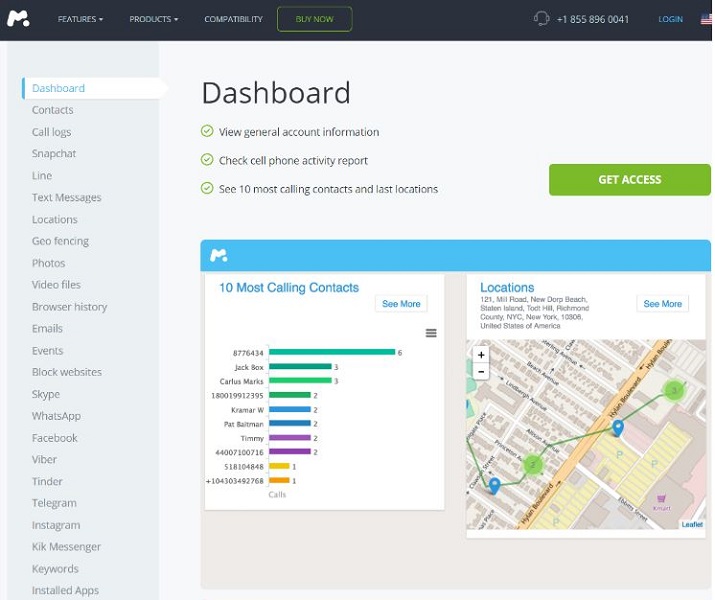

Spyware pirater

Si vous avez un identifiant Apple et un code d’authentification, les choses sont plus accessibles. Vous pouvez mettre à jour un code d’authentification pour cet identifiant Apple ou accéder à l’appareil et y installer des logiciels espions. Dans le second cas, les utilisateurs d’iPhone ne seront pas conscients du piratage du mot de passe. Vous pourrez voir toutes les données sur leur écran. Le programme tel que mSpy vous permettra de lire les messages de toutes les applications intégrées du menu de l’iPhone, telles que Siri. La fonctionnalité de keylogger de l’application enregistrera tout type de mot de passe qu’un utilisateur envoie via iPhone. Avec un simple piratage, vous obtiendrez un groupe de mots de passe.

Un autre avantage du logiciel de piratage réside dans le fait qu’il vous enverra des enregistrements des conversations sur l’iPhone et activera le microphone / la caméra de l’appareil pour une émission à distance ou pour écouter les environs. Tous ces éléments et bien d’autres seront stockés dans votre compte; vous pouvez y accéder à tout moment. Cliquez ici pour lire un guide de numéros de téléphone pour les nuls.

Contourner le mot de passe iPhone à l’aide du logiciel Forensics

Tout d’abord, vous devriez obtenir une image du système de communication, qui est automatiquement enregistrée sur iCloud. Lorsque vous avez ce fichier, vous pouvez restaurer toutes les données si nécessaire. Elcomsoft Phone Passcode Breaker (EPPB) et Elcomsoft iOS Forensic Toolkit (EIFT) sont des programmes qui vous aideront à faire le piratage du code secret en plusieurs étapes.

Le 1er logiciel espion fonctionne pour déchiffrer les données de l’iPhone; le second est nécessaire pour transférer l’image du communicateur vers l’ordinateur. Le développeur du produit EPPB a créé un programme destiné aux professionnels de l’application de la loi. Il surveille la distribution du produit et tente de l’obtenir.

- Pour que le programme fonctionne, vous devez obtenir un identifiant Apple avec un mot de passe . Tout comme l’application mSpy, celle-ci vous permettra de télécharger l’image du système iPhone à partir d’iCloud.

- À l’étape suivante, vous devrez choisir des clés de cryptage pour extraire tous les fichiers de l’image. Bien que les développeurs iOS aient compliqué le piratage des appareils Apple, il est possible de contourner le code d’accès de l’iPhone.

- Pour obtenir le droit de visite sur iCloud, en plus du code d’identification Apple avec code d’authentification, l’utilisateur doit entrer le code de quatre caractères dans le champ de la fenêtre supplémentaire.

- Le détenteur de l’appareil reçoit le code sous forme de message texte sur iMessage ou de notification contextuelle. Il enverra le code à l’appareil à partir de la liste de contacts. Le programme écoute le code d’un processeur ARM 64 bits que vous pouvez utiliser pour pirater un iPhone. Dans ce cas, vous n’avez pas à vous soucier de la manière dont il obtiendra l’image du système. Le programme l’enregistre sur un autre appareil de manière standard et directe par iTunes. L’image téléchargée depuis iCloud est ouverte à l’aide de EPPB; vous pouvez ouvrir tous les fichiers en sélectionnant les clés appropriées.

En conséquence, vous pouvez accéder aux iPhones cibles. En plus de Elcomsoft iOS Forensic Toolkit (EIFT), Blacklight est un logiciel de criminalistique de classe mondiale qui est tout aussi efficace pour contourner les codes de passe des appareils iOS. Bien que la plupart des logiciels d’investigation médico-légale ne soient pas disponibles pour le grand public, une demande de licence vous permettra de mettre la main sur celui-ci et de consulter toutes les données d’un iPhone. Avec cela, vous pouvez exporter de gros volumes de données sans avoir besoin d’un code d’accès.

Sauvegarde iPhone sur iCloud

Cette méthode est la bonne façon de contourner un code secret oublié sur l’iPhone. Pour accéder aux données, vous avez besoin de trois composants: identifiant Apple, code personnel et communicateur. Vous pouvez restaurer la sauvegarde sur n’importe quel iPhone en vous connectant à iCloud à partir d’un appareil. Il suffit de soumettre les informations d’identification de votre compte et de télécharger une copie des données de l’iPhone cible pour le désactiver. Vous pouvez voir l’historique des appels entrants et sortants, des photos, de la correspondance que cette personne stocke sur son iPhone. Passez en revue une liste d’applications qu’une personne a installées dessus.

Vous pouvez lancer «Find My iPhone» à l’aide de l’interface iCloud pour pouvoir suivre les mouvements / l’emplacement de l’iPhone que vous espionnez. Dans le même temps, vous pouvez utiliser les fonctionnalités d’iCloud et afficher en ligne des photos, des vidéos, l’historique des appels, la correspondance et l’historique des navigateurs Web. Ces actifs sont disponibles pour examen. Bien entendu, l’introduction d’une authentification à deux niveaux sur iCloud peut amener la protection des services de cloud computing à un niveau supérieur. Bien que les experts soutiennent que le code spécial est une mesure temporaire, son introduction ne sera pas suffisante. Ils recommandent aux développeurs de fiabiliser le chiffrement des sauvegardes.

Étapes pour contourner le code d’accès de l’iPhone avec iCloud

Si vous oubliez votre mot de passe iPhone et que vous devez le modifier à l’aide de la méthode iCloud, procédez comme suit:

- Utilisez le navigateur de votre ordinateur PC / Mac pour accéder à iCloud.com.

- Entrez vos informations de connexion (identifiant Apple et mot de passe) pour vous connecter à votre compte.

- Entrez dans le menu du haut de votre navigateur et cliquez sur “Tous les périphériques”.

- Choisissez un appareil Apple à effacer.

- Sélectionnez Effacer. Il efface les données de votre iPhone.

- Vous pouvez maintenant déverrouiller votre appareil sans mot de passe.

Cette méthode fonctionne pour tous les appareils Apple. Cependant, vous aurez besoin de vos identifiants de connexion iCloud pour que la technique fonctionne.

Comment débloquer des iPhones sans connaître le mot de passe à l’aide du mode de récupération

Si vous avez oublié votre mot de passe iPhone, votre appareil est réduit à un simple arrêt de porte coûteux. Cependant, vous pouvez le déverrouiller pour restaurer l’accès à l’aide de la méthode du mode de récupération et supprimer un code d’authentification. Toutes les données utilisateur sauvegardées seront effacées, mais cela ne devrait pas poser de problème si vous sauvegardez régulièrement. Voici comment:

1. Ouvrez iTunes sur votre Mac ou votre PC. Si vous ne l’avez pas, téléchargez et installez-le d’abord.

2. Pour vous assurer que votre appareil n’est pas connecté à l’ordinateur, procédez comme suit:

Pour iPhone 8ème génération et X:

- Appuyez sur les boutons latéraux et volume haut / bas.

Pour iPad:

- Maintenez le volume haut / bas et le bouton du haut

Pour iPhone 7 et 7-plus:

- Maintenez le bouton latéral / supérieur jusqu’à ce que le curseur de mise hors tension apparaisse.

Pour l’iPhone 6 (et les modèles précédents) et les iPad dotés du bouton Accueil:

- Appuyez sur le bouton latéral / supérieur et maintenez-le enfoncé jusqu’à ce que le curseur d’arrêt s’éteigne.

3. Ensuite, procédez comme suit:

- Lorsque le curseur de mise hors tension apparaît sur votre écran, faites-le glisser pour éteindre votre appareil.

- Tout en maintenant les boutons latéral, haut, volume bas et le bouton Accueil pour iPhone 8 et supérieur, iPad avec ID de visage, iPhone 7 (toutes générations) et iPhone 6 (toutes générations), connectez votre appareil Apple à votre ordinateur PC / Mac.

- L’écran du mode de récupération devrait maintenant apparaître.

4. Une boîte de dialogue iTunes vous propose deux options: Restauration ou Mise à jour. Cliquez sur Restaurer.

5. iTunes téléchargera et installera une nouvelle version d’iOS sur votre appareil Apple. Cela ne devrait pas prendre plus de 15 minutes.

6. Si cela prend plus de temps, quittez le mode de récupération, passez à l’étape 2 et répétez-la jusqu’à 4.

7. Une fois l’installation terminée, votre appareil doit s’allumer. Il est maintenant prêt à être utilisé.

Comment contourner le code d’accès de l’iPhone sans effectuer de restauration à l’aide de Siri

Si vous avez un iPhone verrouillé fonctionnant sous iOS 8.0 ou version ultérieure, il est possible de contourner les codes de passe sans restauration. Cette méthode utilise Siri. Voici comment:

- Appuyez sur le bouton Home pendant quelques secondes pour activer Siri.

- Dites à Siri: «Quelle heure est-il maintenant?» Et l’heure locale sera rapidement affichée à l’écran.

- Accédez au menu Horloge mondiale en appuyant sur l’icône de l’horloge.

- Ajoutez une autre horloge en cliquant sur “+”.

- Entrez le champ de recherche sur votre écran et tapez des caractères aléatoires.

- Sélectionnez tous les caractères puis copiez-les.

- Dans les options répertoriées, sélectionnez Partager, puis Message dans les choix contextuels qui apparaissent.

- Entrez dans la fenêtre Nouveau message et collez les caractères copiés dans le champ À.

- Appuyez sur le bouton Home après un court instant.

- Votre écran d’accueil apparaîtra alors. Vous aurez réussi à contourner le code sans restauration.

Comment pirater un iPhone sans y accéder

Le moyen le plus simple de pirater un iPhone consiste à utiliser l’application de piratage pour iPhone. L’application vous donne non seulement un accès complet à l’iPhone cible, mais elle peut également être configurée à distance. Vous n’avez pas besoin de mettre la main sur l’iPhone cible et de risquer de laisser le propriétaire le découvrir.

mSpy est l’une des applications de téléphone espion les plus avancées sur le marché. Sa technologie de pointe lui permet de pirater les iPhones sans jailbreak. La plupart des applications de piratage iPhone sur le marché vous obligent à jailbreaker le périphérique cible pour pouvoir fonctionner.

Comment utilisez-vous mSpy pour pirater un iPhone?

Voici les étapes simples à suivre pour le configurer:

- Inscrivez-vous pour un compte mSpy . Votre identifiant de messagerie devient votre nom d’utilisateur.

- Achetez un abonnement. Vous pouvez choisir entre Basic et Premium.

- Entrez l’ID Apple et le mot de passe de l’iPhone cible. Attendez que mSpy se synchronise avec l’appareil.

- Le tableau de bord mSpy apparaîtra. De là, vous pouvez surveiller à distance l’iPhone cible.

Final Say

Nous pouvons élargir la liste des options pour pirater l’iPhone que nous partageons dans ce post. Avec le développement de la technologie, de nouvelles applications et solutions de piratage apparaissent ici et là presque tous les jours. Soyez au top! Nous vous recommandons de rester à l’écoute des dernières versions du monde pour devenir un hacker éthique!