Tópicos

O Gmail é um dos maiores e mais populares serviços de correio na web. É um serviço seguro e difícil de quebrar, especialmente se você é iniciante. Não é fácil ler um email no computador de alguém sem saber uma senha. Mesmo que a página do Gmail tenha um alto nível de segurança, as pessoas sabem como invadir a conta do Gmail secretamente. Em nosso artigo, compartilharemos algumas dicas educacionais sobre como quebrar o Gmail.

Hoje você pode encontrar muitos usuários on-line que oferecem contas quebradas do Gmail por dinheiro, mas a maioria é falsa e nunca fará o trabalho. Tudo o que eles fazem é enganar as pessoas para ganhar dinheiro. Então, “como invadir a conta do Gmail?”, “Como invadir o Google”? Descubra várias maneiras de invadir secretamente qualquer conta do Gmail sem saber uma palavra secreta, com os programas spyware mais populares.

Por que as pessoas querem invadir a conta do Gmail de alguém?

Vivemos em um mundo de tecnologia moderna e a maior parte de nossa vida cotidiana está oculta no computador. Algumas pessoas estão interessadas na vida de outra pessoa. É por isso que eles podem ficar loucos por quebrar seus computadores para ler e-mails e obter algumas informações secretas sobre sua vida. Por exemplo, um parceiro pode suspeitar que sua segunda metade está trapaceando e começa a pensar em quebrar o e-mail para obter a verdade. Ou um pai carinhoso quer ficar de olho nos filhos.

Mas o software seguro do Google mantém seus dados privados em segurança, mas é possível para uma pessoa comum invadir esses dados? A resposta é SIM, pois qualquer sistema protegido pode ser invadido. Requer apenas muito tempo e paciência. Neste guia, você encontrará alguns segredos sobre como invadir uma conta do Gmail sem que eles saibam. Experimente estes métodos para quebrar e ler e-mails secretamente de qualquer conta do Gmail.

6 métodos para quebrar qualquer conta do Gmail secretamente

É um método direto que não requer habilidades ou programas especiais. Seu principal objetivo aqui é encontrar a resposta certa para a pergunta de segurança que fornece a opção de recuperação da palavra secreta esquecida.

A maioria das pessoas escolhe perguntas secretas simples. Pode ser uma pergunta: “Qual é o nome do seu animal de estimação?” “Qual é o modelo do seu carro?” “Qual é o seu apelido?” Etc. etc. Se você conhece a pessoa, pode facilmente reconhecer o nome do animal de estimação ou o carro que eles dirigem ou seus apelidos. A engenharia social também inclui adivinhar uma palavra secreta. Muitas pessoas definem senhas fracas do Gmail que são fáceis de adivinhar; Essa é outra maneira de você ler seus e-mails secretamente.

Você ficará surpreso com o número de pessoas que usam 123456 como senha. De acordo com uma pesquisa realizada pelo Centro Nacional de Segurança Cibernética, 23 milhões de contas online usam a combinação como senha.

Outras senhas fracas populares usadas por milhões de usuários on-line incluem:

- 111111

- abc123

- 12345

- 12345678

- 123456789

- senha

- password1

- qwerty

- eu te amo

As pessoas também usam seus números de telefone ou parceiro, data de nascimento ou apelidos. Eles podem usar uma combinação de ambos. Portanto, antes de empregar métodos sofisticados de hackers, que tal experimentar essas senhas comuns?

Keylogging

O keylogging usa um software que registra tudo o que a pessoa digita em seu computador. Todos os keyloggers são programas especiais executados em segundo plano e o usuário não pode notá-los. Os aplicativos de keylogging mais populares: mSpy, Highster Mobile, FlexiSpy, iKeyMonitor, Hoverwatch, PhoneSheriff, foram desenvolvidos para fins de monitoramento e segurança. O software registra todas as teclas pressionadas no computador. Basicamente, você pode ler os registros e descobrir uma senha do Gmail do seu parceiro, filho ou funcionário.

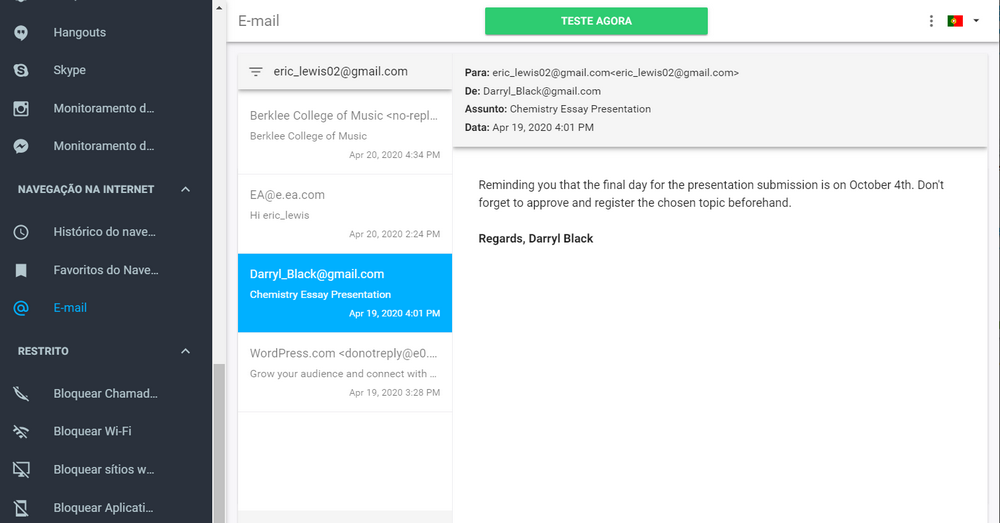

Como fazer login no Gmail de alguém sem que eles recebam uma notificação: mSpy

O mSpy é provavelmente um dos Keyloggers mais eficazes que você pode usar para invadir a conta do Gmail de alguém sem que eles saibam discretamente. Ele grava todas as entradas do teclado no dispositivo de destino.

Portanto, tudo o que você precisa fazer é acessar o site oficial do mSpy, pagar por uma assinatura e instalar o aplicativo no dispositivo do usuário de destino. Quando eles fazem login na conta do Gmail, ele captura as teclas usadas para inserir a senha. A melhor parte é que você não apenas terá suas credenciais de login, mas também exibirá um registro completo de todas as conversas. O usuário de destino nem saberá que está instalado.

É a solução perfeita para os pais que desejam proteger seus filhos de predadores online, golpistas, cyberbullies etc. Você poderá visualizar essas informações remotamente no seu painel de controle online.

Phishing

É uma técnica difundida usada por pessoas para decifrar senhas do Gmail secretamente. O processo de phishing não requer nenhum conhecimento e habilidades técnicas especializadas. O principal princípio do trabalho é duplicar a página de login original do Gmail para roubar a senha do usuário. Se o usuário não tiver experiência no computador, ele ou ela não notará que uma página parece suspeita. É por isso que eles podem digitar a palavra secreta para fazer login no Gmail, que transmite automaticamente para o hacker. Para que ele receba uma senha válida para fazer login no Gmail e ler todos os e-mails necessários.

Agarrar simples

É usado para roubar a senha da vítima. O invasor precisa invadir um site específico em que a vítima alvo é membro e roubou seus nomes de usuário e senhas de um banco de dados lá. As pessoas costumam usar as mesmas palavras secretas para muitos sites. Portanto, há grandes chances de o invasor fazer login no Gmail da vítima para ler e-mails secretamente.

Com esse método, o invasor não rouba sua senha, mas pode acessar e controlar seu computador indiretamente. As pessoas podem instalar vários complementos mediante solicitação. O hacker cria um complemento falso e aguarda a vítima para corrigi-lo e facilitar o acesso a seus e-mails. Se uma pessoa não for um usuário experiente de PC, ela não suspeitará que o complemento seja falso. É por isso que é importante não instalar nenhum programa das fontes em que você não pode confiar.

cavalos de Tróia

Cavalos de Tróia podem espionar o computador da vítima e controlar suas atividades no Gmail. Eles também registram tudo o que a vítima digita e mostra todas as informações para que o atacante possa ler todos os logs. Um Trojan é um programa que é facilmente escondido dentro de qualquer software, como um arquivo de mídia. Uma vítima pode obter um cavalo de Troia por e-mail ou baixá-lo na Internet.

Conclusão

Existem muitos outros métodos, e compartilhamos apenas os mais eficazes e diretos aqui. Como você pode ver, quebrar uma conta do Gmail é um trabalho longo e exige muito tempo. Escreva texto aqui. Uma coisa que você precisa ter cuidado, no entanto, é que os métodos que usam cavalos de Troia ou extensões de navegador fazem mais mal do que bem. Você necessariamente expõe seu computador a danos maliciosos por esses programas. É melhor usar programas spyware seguros, confiáveis e comprovados para obter as informações necessárias.

Siga nossas dicas sobre como quebrar o e-mail de alguém e aprimorar suas habilidades. Certifique-se de verificar nosso site para obter uma experiência adequada de hackers no futuro.